Now Reading: Apple ยกเครื่องความปลอดภัย Mac ครั้งใหญ่ รับมือยุค Agentic AI ที่ “ปล่อยมือได้ แต่ต้องไม่ประมาท”

-

01

Apple ยกเครื่องความปลอดภัย Mac ครั้งใหญ่ รับมือยุค Agentic AI ที่ “ปล่อยมือได้ แต่ต้องไม่ประมาท”

Apple ยกเครื่องความปลอดภัย Mac ครั้งใหญ่ รับมือยุค Agentic AI ที่ “ปล่อยมือได้ แต่ต้องไม่ประมาท”

เมื่อ AI ทำงานแทนคุณได้แบบเต็มตัว คำถามสำคัญไม่ใช่แค่ว่า AI ฉลาดแค่ไหน แต่คืออุปกรณ์ที่คุณใช้รัน AI นั้น – ปลอดภัยพอไหม ในช่วงเวลาที่ Agentic AI (ปัญญาประดิษฐ์ที่ทำงานอิสระโดยไม่ต้องสั่งทุกขั้นตอน) เช่น Claude Code หรือ AI Browser Agent กำลังเปลี่ยนวิธีที่มนุษย์ทำงาน Apple จึงเลือกจังหวะนี้ประกาศยกระดับความปลอดภัยของ Mac ครั้งสำคัญที่สุดในรอบหลายปี เพื่อตอบคำถามว่าเมื่อ AI ปล่อยมือทำงานได้เอง แล้วใครจะดูแล “บ้าน” ที่ AI อาศัยอยู่

จากห้องนิรภัยของธนาคาร สู่ชิปในเครื่อง Mac

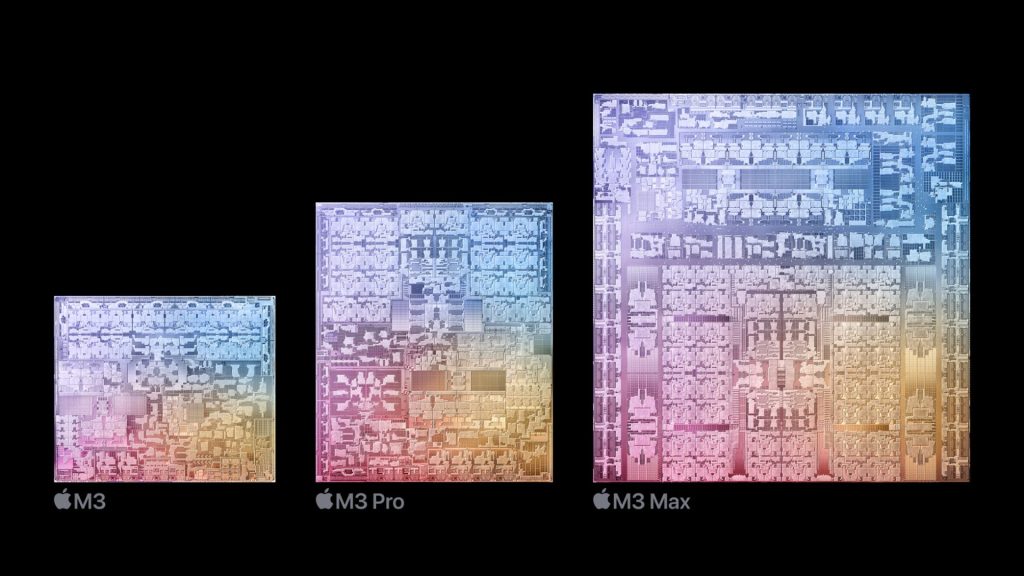

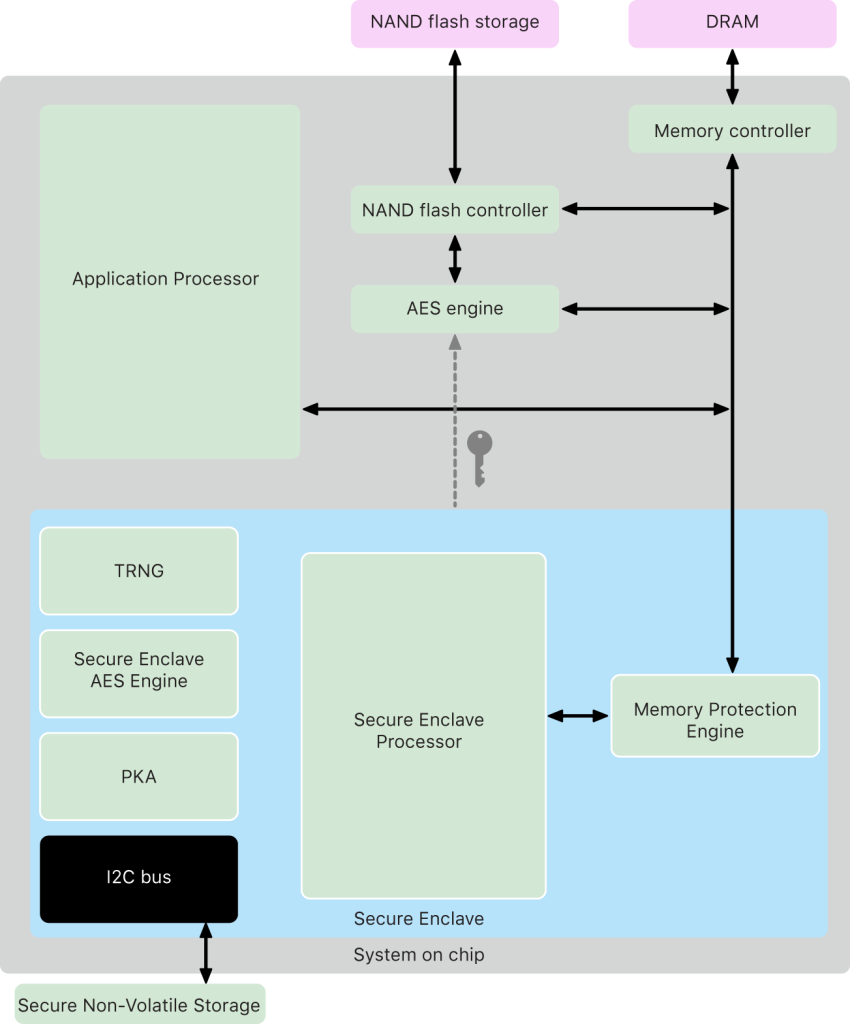

สถาปัตยกรรมความปลอดภัยของ Apple เริ่มต้นลึกกว่าระดับซอฟต์แวร์ แต่เริ่มที่ระดับ Silicon โดยมีองค์ประกอบสำคัญดังนี้:

- Secure Enclave: ทำหน้าที่สร้าง จัดเก็บ และปกป้องกุญแจเข้ารหัส รวมถึงข้อมูลไบโอเมตริก (Touch ID/Face ID) โดยแยกออกจากระบบปฏิบัติการโดยสิ้นเชิง

- Secure Boot: ตรวจสอบว่าเฉพาะ macOS เวอร์ชันถูกต้องจาก Apple เท่านั้นที่ถูกโหลดขึ้นมา

- Sealed System Volume: ปิดผนึก macOS ด้วย Cryptography ทำให้ไม่มีใครเขียนทับไฟล์ระบบได้ แม้แต่ผู้ใช้ระดับ Admin

- Memory Integrity Enforcement: ฟีเจอร์ใหม่ล่าสุดสำหรับชิป A19 หรือ M5 เพื่อจัดการปัญหา Memory Safety Bugs ซึ่งเป็นต้นเหตุของช่องโหว่ส่วนใหญ่ โดยป้องกันไม่ให้ปัญหาเกิดขึ้นในระดับฮาร์ดแวร์ตั้งแต่ต้น

การป้องกันมัลแวร์เชิงรุก (Notarization และ XProtect)

Mac มีระบบป้องกันมัลแวร์ในตัวที่ทำงานแบบเชิงรุก ไม่ใช่แค่ตั้งรับ ซึ่ง Apple ระบุชัดเจนว่าไม่แนะนำให้ใช้ Antivirus อื่น ๆ บนแมค มีเพราะมีมาตรการรักษาความปลอดภัยเหล่านี้อยู่แล้ว

- Notarization: บังคับให้นักพัฒนาส่งแอปสแกนความปลอดภัยก่อนแจกจ่าย หากไม่ผ่านจะไม่สามารถรันบน macOS ได้

- XProtect: ตรวจจับมัลแวร์ทั้งแบบ Signature-based และการวิเคราะห์พฤติกรรม โดยปัจจุบันขยายการครอบคลุมไปถึงการบล็อก AppleScript และ Shell Script ที่เป็นอันตราย

การเตรียมพร้อมรับมืออนาคตและภัยคุกคามใหม่

Apple กำลังวางรากฐานเพื่อรับมือกับเทคโนโลยีที่จะเกิดขึ้นในอนาคต:

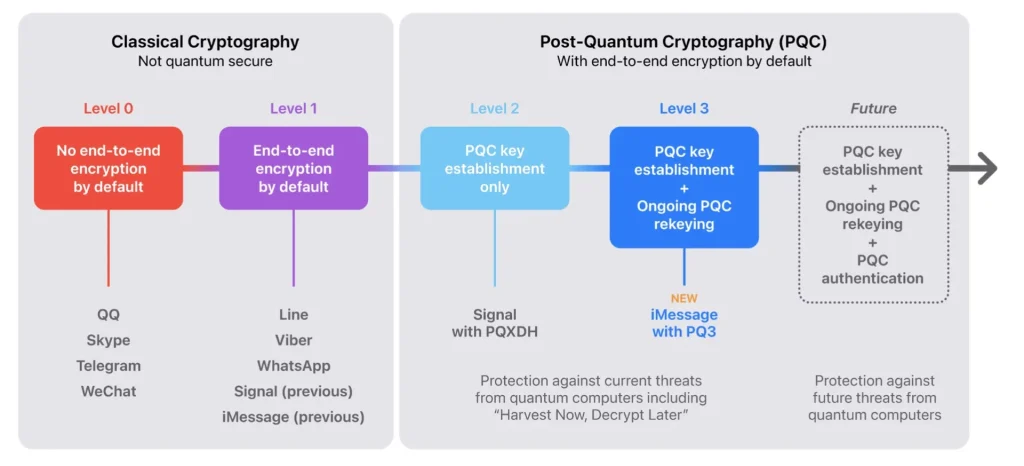

- Post-Quantum Cryptography: การเข้ารหัสเพื่อรับมือ Quantum Computing โดย Apple ได้เปิดตัว iMessage PQ3 และนำเทคโนโลยีนี้มาใช้กับ TLS เพื่อปกป้อง Web Traffic

- ทีมวิจัย “Laser”: ทีมงานภายในที่ใช้เลเซอร์และหัวตรวจ (Probe) เพื่อพยายามอ่านข้อมูลจากชิปโดยตรง เพื่อพัฒนาการป้องกันก่อนอุปกรณ์ถึงมือลูกค้า

- Supply Chain Security: ใช้การถ่ายภาพ Active Imaging และ X-ray เพื่อยืนยันว่า Silicon ภายในตรงตามที่ออกแบบไว้ ป้องกันการแทรกซึมระดับรัฐ

เมื่อระบบแข็งแกร่งขึ้น ผู้โจมตีจึงเปลี่ยนเป้าหมายมาที่มนุษย์ เช่น การหลอกให้รันคำสั่งผ่าน Terminal แอปเปิ้ลจึงพัฒนา Terminal Paste Protection ระบบแจ้งเตือนเมื่อมีการวางเนื้อหาลงใน Terminal พร้อมระบบเตือนพิเศษสำหรับแหล่งข้อมูลอันตรายเพื่อย้ำให้คิดก่อนสั่งเริ่มทำงาน

ซีจึงมองว่าการลงทุนศึกษาและสร้างความตระหนักรู้ด้าน Cybersecurity ให้บุคลากรเป็นสิ่งสำคัญที่สุดที่องค์กรต้องทำต่อจากนี้ ยุค Agentic AI เป็นโอกาสมหาศาล แต่ต้องการ ‘บ้าน’ ที่ปลอดภัยพอที่จะปล่อยมือได้จริงๆ ซึ่ง Mac ที่มี Apple Silicon เป็นฐานตอบโจทย์นั้นได้ดี

สรุปสิ่งที่ควรทำหลังอ่านบทความนี้

| กลุ่มเป้าหมาย | สิ่งที่ควรทำ |

| ผู้ใช้ทั่วไป | อัปเดต macOS, เปิดใช้ FileVault, ตรวจสอบ Recovery Key ใน Passwords App และ “คิดก่อนวาง” ใน Terminal |

| องค์กร/หน่วยงานรัฐ | ลงทุนฝึกอบรมพนักงานให้รู้จักการโจมตีแบบ Social Engineering |

| นักพัฒนา/Tech Enthusiast | ติดตามพัฒนาการ Post-Quantum Cryptography และการขยายตัวของ Data Center ในไทย |