Now Reading: นักวิจัยค้นพบช่องโหว่ Wi-Fi เปิดทางแฮ็กเกอร์ดักจับข้อมูลและโจมตีผู้ใช้ได้

-

01

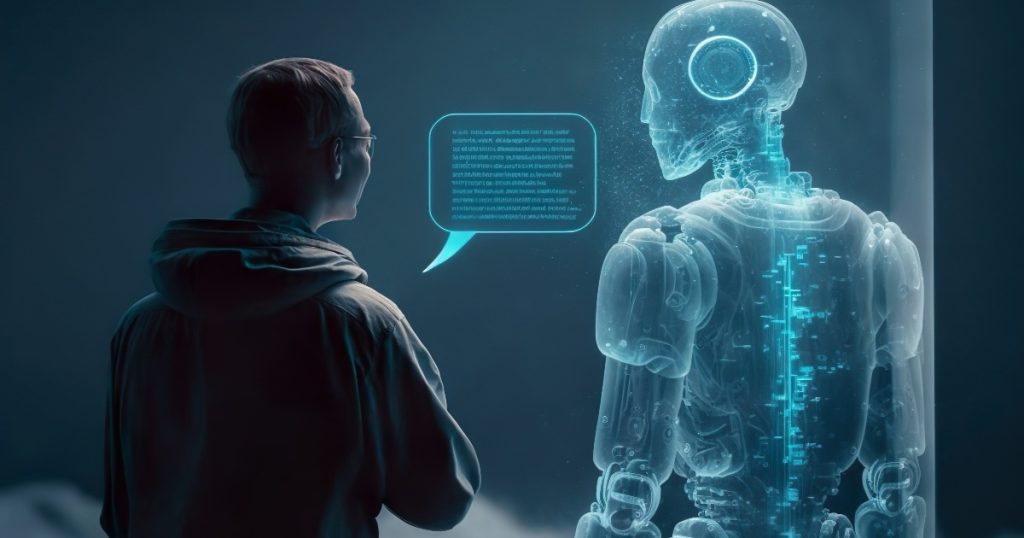

นักวิจัยค้นพบช่องโหว่ Wi-Fi เปิดทางแฮ็กเกอร์ดักจับข้อมูลและโจมตีผู้ใช้ได้

นักวิจัยค้นพบช่องโหว่ Wi-Fi เปิดทางแฮ็กเกอร์ดักจับข้อมูลและโจมตีผู้ใช้ได้

ทีมนักวิจัยจากมหาวิทยาลัยแคลิฟอร์เนีย ริเวอร์ไซด์ พบช่องโหว่หในระบบรักษาความปลอดภัยของ Wi-Fi ที่ทำให้สามารถดักจับข้อมูลบนเครือข่ายที่ตนเองเชื่อมต่ออยู่ได้ แม้ว่าเครือข่ายนั้นจะเปิดใช้การแยกอุปกรณ์ลูกข่ายแล้วก็ตาม

ช่องโหว่นี้มีชื่อว่า “AirSnitch” ซึ่งเกิดจากจุดอ่อนเชิงโครงสร้างของสแต็กเครือข่าย เนื่องจาก Wi-Fi ไม่ได้ผูกที่อยู่ MAC คีย์เข้ารหัส และที่อยู่ IP เข้าด้วยกันแบบเข้ารหัสข้ามเลเยอร์ 1, 2 และ 3 อย่างสมบูรณ์ ผู้โจมตีจึงสามารถสวมรอยเป็นอุปกรณ์อื่น หลอกให้เครือข่ายสับสน และเปลี่ยนเส้นทางทราฟฟิกทั้งขาเข้าและขาออกผ่านอุปกรณ์ของตนเองได้

ซินอัน โจว ผู้เขียนหลักของงานวิจัย ให้สัมภาษณ์ว่า AirSnitch “สามารถทำลายความเชื่อมั่นในระบบเข้ารหัส Wi-Fi ทั่วโลก และอาจต่อยอดไปสู่การโจมตีไซเบอร์ขั้นสูงได้”

เทคนิคพื้นฐานนี้สามารถพัฒนาไปสู่การขโมยคุกกี้ การโจมตี DNS และการปนเปื้อนแคช (cache poisoning) ได้ เนื่องจากงานวิจัยแสดงให้เห็นถึงความสามารถในการดักฟังข้อมูลโดยตรง ซึ่งอาจกลายเป็นภัยคุกคามต่อความปลอดภัยเครือข่ายในวงกว้าง

AirSnitch ไม่ได้เจาะหรือถอดรหัสระบบเข้ารหัสโดยตรง แต่เป็นการท้าทายสมมติฐานที่ว่า อุปกรณ์ลูกข่ายที่ถูกเข้ารหัสและแยกออกจากกันแล้วจะไม่สามารถโจมตีกันเองได้ โดยใช้ 4 เทคนิคหลักเพื่อหลีกเลี่ยงการแยก Client ได้แก่:

- การใช้ประโยชน์จากคีย์ที่ใช้ร่วมกัน (GTK) เครือข่ายจำนวนมากใช้รหัสผ่านเดียวหรือ Group Temporal Key (GTK) ผู้โจมตีจึงสามารถสร้างแพ็กเก็ตที่เจาะจงเป้าหมาย แล้วห่อหุ้มในเฟรมบรอดแคสต์ที่เข้ารหัสด้วย GTK ทำให้ดูเหมือนทราฟฟิกปกติที่ส่งถึงทุกอุปกรณ์ เป้าหมายจึงยอมรับแพ็กเก็ตดังกล่าวโดยไม่รู้ตัว

- Gateway Bouncing ผู้โจมตีส่งข้อมูลไปยังจุดเชื่อมต่อ (access point) โดยกำหนด MAC ปลายทางเป็นของเกตเวย์ เมื่อเกตเวย์ตรวจสอบส่วนหัว IP (Layer 3) ซึ่งเป็น IP ของเหยื่อ ก็จะส่งต่อข้อมูลไปยังเหยื่อ แม้ว่า Layer 2 จะระบุปลายทางเป็นตัวเกตเวย์เองก็ตาม วิธีนี้ทำให้ไคลเอนต์หนึ่งสามารถสื่อสารกับอีกไคลเอนต์หนึ่งได้โดยอ้อม

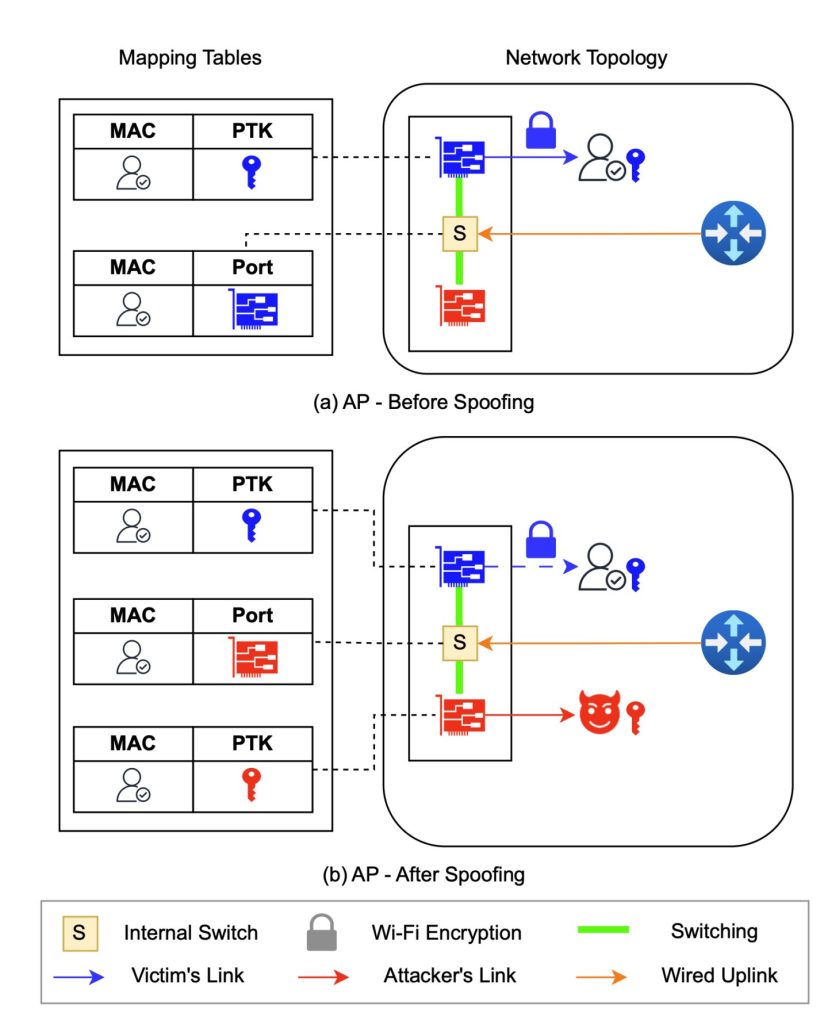

- การปลอมแปลง MAC ของเหยื่อ ผู้โจมตีปลอม MAC Address ของเหยื่อ ทำให้เกตเวย์ส่งทราฟฟิกดาวน์ลิงก์ทั้งหมดมายังอุปกรณ์ของผู้โจมตีแทน

- การปลอมแปลง MAC ของอุปกรณ์แบ็กเอนด์ เช่น ปลอมเป็น MAC ของเกตเวย์ เพื่อรับทราฟฟิกอัปโหลดจากเป้าหมาย

ทีมวิจัยพบช่องโหว่นี้มีอยู่ในเราเตอร์ยอดนิยม 5 รุ่น ได้แก่ Netgear Nighthawk X6 R8000, Tenda RX2 Pro, D-Link DIR-3040, TP-Link Archer AXE75 และ Asus RT-AX57 รวมถึงเฟิร์มแวร์โอเพนซอร์สอย่าง DD-WRT v3.0-r44715 และ OpenWrt 24.10 ตลอดจนเครือข่ายองค์กรของมหาวิทยาลัย 2 แห่ง

แม้การโจมตีลักษณะนี้จะมีความซับซ้อน โดยเฉพาะในเครือข่ายไร้สายยุคใหม่ที่มีมาตรการป้องกันเพิ่มขึ้น แต่นักวิจัยเห็นว่าไม่ควรมองข้าม พร้อมกระตุ้นให้ผู้ผลิตและองค์กรกำหนดมาตรฐานร่วมกันพัฒนาข้อกำหนดที่เข้มงวดยิ่งขึ้น เพื่อเสริมความแข็งแกร่งให้การแยกอุปกรณ์ลูกข่าย และลดความเสี่ยงจากช่องโหว่ลักษณะนี้ในอนาคต

ที่มา tomshardware